L’accès réseau Zero trust (ZTNA) expliqué

Avec l'évolution du travail à distance, des services cloud et des cybermenaces, les modèles traditionnels de sécurité des réseaux ne suffisent plus. L'accès réseau Zero-trust (ZTNA) propose une nouvelle approche de la sécurisation des environnements numériques, conçue pour répondre aux défis d'un environnement sans périmètre.

Ce guide explique ce qu'est le ZTNA, comment il fonctionne et pourquoi il est en train de devenir un pilier des stratégies de sécurité modernes.

Remarque : ExpressVPN est un outil de protection de la confidentialité destiné aux particuliers, dont l'objectif diffère de celui d'une infrastructure d'entreprise telle que l'architecture Zero trust. Nous abordons ce sujet afin d'aider les lecteurs à comprendre son rôle dans le cadre plus général de la cybersécurité.

Qu'est-ce qu'un réseau Zero trust ?

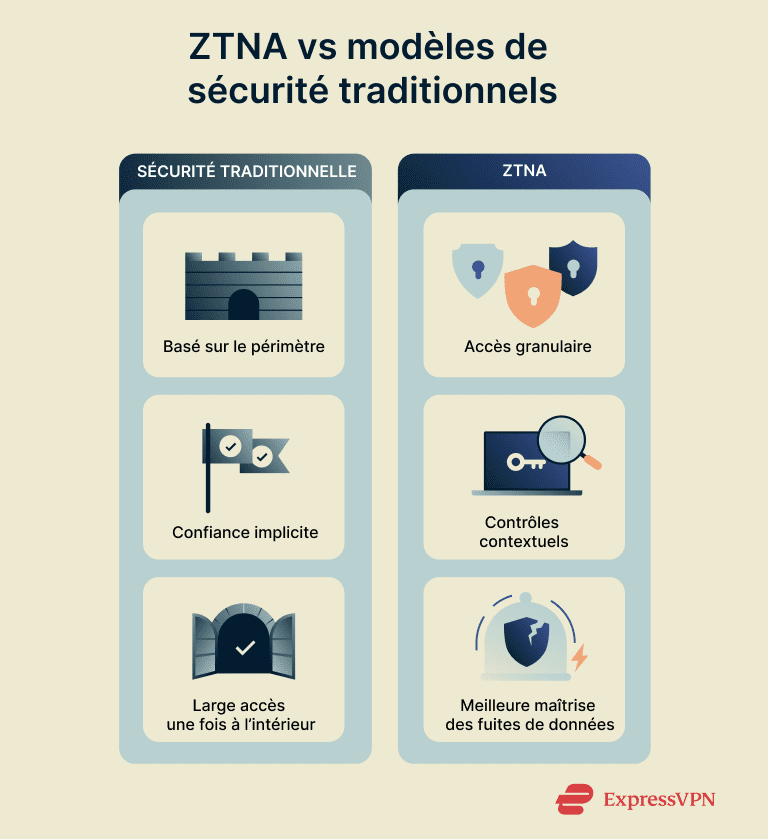

Un réseau Zero trust est une approche moderne de la cybersécurité qui repose sur le principe « ne jamais faire confiance, toujours vérifier ». Pour comprendre pourquoi il est considéré comme innovant, il est utile de le comparer aux modèles traditionnels de sécurité des réseaux.

Les modèles de sécurité traditionnels reposent généralement sur un périmètre de réseau bien défini. Une fois que les utilisateurs ou les appareils se trouvent à l'intérieur de ce périmètre, ils sont généralement approuvés par défaut et bénéficient d'un large accès aux ressources du réseau.

En revanche, un réseau Zero trust part du principe qu'aucun utilisateur ou appareil, qu'il se trouve à l'intérieur ou à l'extérieur du périmètre, ne doit être automatiquement considéré comme fiable. Chaque demande d'accès est minutieusement vérifiée en fonction de l'identité, du niveau de sécurité de l'appareil, de la localisation et d'autres éléments contextuels. Même après une authentification réussie, les utilisateurs ne se voient accorder que l'accès minimum nécessaire à l'exécution de leurs tâches spécifiques. Cette approche permet de limiter les dommages potentiels liés à la compromission d'identifiants de connexion ou de dispositifs.

Un accès réseau Zero Trust constitue un élément clé de l'architecture Zero Trust plus large qui guide les stratégies de cybersécurité actuelles.

Pourquoi le Zero trust est-il important dans la cybersécurité actuelle ?

Les modèles de sécurité traditionnels basés sur le périmètre, tels que le contrôle d'accès au réseau (NAC), ont été conçus à une époque où les utilisateurs et les applications se situaient principalement dans un réseau d'entreprise contrôlé. Aujourd'hui, les utilisateurs, les appareils et les charges de travail sont souvent répartis dans des environnements cloud, sur des sites à distance et sur des réseaux tiers, de sorte que le fait de s'appuyer sur un périmètre réseau central n'offre plus une protection efficace.

Le fait que les modèles traditionnels de sécurité réseau fassent implicitement confiance à toute personne se trouvant à l'intérieur du réseau crée également de vastes surfaces d'attaque vulnérables à la compromission des identifiants de connexion et aux menaces d'initiés. Les attaques étant de plus en plus sophistiquées et les infrastructures de plus en plus fragmentées, les entreprises ont besoin d'un nouveau modèle de sécurité qui ne repose pas uniquement sur la confiance basée sur la localisation ou les identifiants de connexion.

La sécurité Zero trust s'attaque directement à ces faiblesses. Au lieu de supposer que tout ce qui se trouve à l'intérieur du réseau est sûr, il vérifie chaque connexion individuellement. Il est donc mieux adapté à un environnement de sécurité sans périmètre, dans lequel les utilisateurs, les appareils et les applications ne sont plus confinés à un réseau unique et sécurisé.

Comment fonctionne le ZTNA : composants essentiels et flux

Le modèle ZTNA s'appuie sur une combinaison de principes architecturaux et de composants interdépendants pour fournir aux applications un accès sécurisé et basé sur des règles.

Principes fondamentaux de ZTNA

Le ZTNA fonctionne selon trois principes fondamentaux :

- Ne jamais faire confiance, toujours vérifier : Aucun utilisateur, appareil ou emplacement de réseau ne fait l'objet d'une confiance implicite. Chaque demande d'accès est évaluée de manière dynamique, à l'aide de l'identité, de la position de l'appareil, de l'emplacement et d'autres signaux contextuels.

- Accès du moindre privilège : Les utilisateurs n'ont accès qu'aux applications ou ressources spécifiques nécessaires à leur rôle.

- Vérification continue : La confiance n'est pas accordée indéfiniment. Les solutions ZTNA contrôlent en permanence les sessions et réévaluent les conditions d'accès. Si les niveaux de risque changent, l'accès peut être révoqué en temps réel.

Composants d'une solution ZTNA

Une mise en œuvre complète du ZTNA comprend généralement les éléments suivants qui fonctionnent ensemble :

- Fournisseur d'identité : Le ZTNA s'intègre aux systèmes de gestion des identités et des accès de l'entreprise, comme Azure AD ou Okta, pour authentifier les utilisateurs. Cette méthode garantit que l'accès est lié à une identité vérifiée et prend en charge les contrôles d'accès basés sur l'identité tels que l'authentification multifactorielle (MFA) et la biométrie, tout en permettant une autorisation basée sur le rôle.

- Évaluation de la posture de sécurité des appareils : Avant d'accorder l'accès, le ZTNA évalue le statut de sécurité de l'appareil de connexion. Il peut s'agir de la version du système d'exploitation, du niveau de correctifs, de la présence d'une protection des points finaux et d'autres indicateurs de risque. Les appareils qui ne répondent pas aux exigences de la politique se voient refuser l'accès ou accorder des privilèges limités.

- Points relatifs à la définition et à la mise en œuvre des politiques : Il s'agit à la fois du moteur de contrôle d'accès, qui évalue les demandes d'accès en fonction de l'identité, du statut de l'appareil et du contexte, et du point d'application de la politique, qui met en œuvre ces décisions en temps réel. Ensemble, ils déterminent si et comment un utilisateur peut accéder à des applications spécifiques.

- Microsegmentation et proxy d'application : Le ZTNA permet aux utilisateurs de n'accéder qu'à des applications spécifiques et de garder ces applications cachées d'Internet et de toute personne non autorisée, ce qui réduit les risques d'attaque. Pour ce faire, il utilise des connexions exclusivement sortantes et une segmentation stricte du réseau au niveau des applications. Cette approche accompagne les stratégies de protection des données Zero trust en limitant l'exposition et en contrôlant étroitement l'accès aux ressources sensibles.

- Surveillance continue et télémétrie : Les solutions ZTNA surveillent les sessions actives afin de détecter des problèmes tels que des comportements suspects, la compromission d'un appareil ou des infractions aux politiques. Si les niveaux de risque changent, l'accès peut être ajusté ou révoqué immédiatement. Les données collectées sont souvent transmises à des outils de sécurité plus généraux, tels que les plateformes de gestion des informations et des événements de sécurité (SIEM) ou de détection et de réponse étendues (XDR), en vue d'une analyse plus approfondie.

Ensemble, ces éléments forment une boucle de contrôle : authentifier, évaluer, connecter, contrôler et réévaluer. Ce processus garantit que l'accès est contrôlé de manière dynamique et aligné sur le risque en temps réel.

ZTNA dans le cadre du SASE

Le ZTNA est souvent mis en œuvre en tant qu'élément clé d'une architecture plus large d'accès sécurisé à la périphérie des services (SASE). Le SASE combine les outils de performance et de sécurité du réseau en une seule solution. Il est conçu pour s'adapter à la façon dont beaucoup d'entre nous travaillons aujourd'hui : à distance, à partir de différents appareils et en utilisant des applications basées sur le cloud.

Comment le ZTNA s'inscrit dans le cadre du SASE

Le SASE est une architecture native qui fait converger les fonctions de réseau et de sécurité, y compris les réseaux étendus définis par logiciel (SD-WAN), les passerelles web sécurisées (SWG), les courtiers de sécurité d'accès au cloud (CASB), le Firewall-as-a-Service (FWaaS) et le ZTNA, en un seul service unifié.

Dans ce cadre, le ZTNA gère le contrôle d'accès sécurisé, garantissant que seuls les utilisateurs et les appareils authentifiés et autorisés peuvent accéder à des applications ou à des ressources spécifiques. D'autres composants SASE se concentrent sur la sécurisation du trafic web, le filtrage du contenu ou l'application de politiques de réseau plus larges.

Comparatif ZTNA et VPN d'entreprise

Les réseaux privés virtuels (VPN) d'entreprise (différents des VPN grand public comme ExpressVPN) constituent une norme fiable depuis des décennies. Ils sont relativement simples à déployer, largement pris en charge par les différents appareils et familiers à la plupart des employés. Ils constituent souvent une solution économique pour les petites entreprises et sont particulièrement adaptés aux situations nécessitant un accès étendu au réseau, par exemple pour le personnel informatique chargé de la gestion de l'infrastructure ou pour les employés travaillant avec des systèmes hérités difficiles à segmenter en applications individuelles.

Parallèlement, les VPN d'entreprise acheminent le trafic via des passerelles centralisées, ce qui peut entraîner des temps de latence, en particulier lorsque les utilisateurs accèdent à des applications basées sur le cloud ou à des logiciels en tant que service (SaaS) en dehors du réseau de l'entreprise. En outre, ils accordent généralement un large accès au réseau une fois que l'utilisateur est authentifié, ce qui peut accroître l'exposition en cas de compromission d'un appareil ou d'un identifiant de connexion. Les entreprises limitent parfois ces risques par des méthodes telles que les listes blanches d'IP ou la segmentation du réseau, mais ces méthodes peuvent être difficiles à mettre en œuvre.

Le ZTNA aborde l'accès à distance différemment. Au lieu de connecter les utilisateurs à un réseau entier, il les connecte directement à des applications spécifiques par l'intermédiaire de courtiers d'accès basés sur le cloud ou sur site. Cela peut améliorer les performances lors de l'accès aux ressources distribuées et permet un contrôle d'accès plus granulaire en appliquant des politiques basées sur l'identité de l'utilisateur et le statut de l'appareil. Les solutions ZTNA sont aussi généralement plus évolutives, car les modèles cloud permettent aux politiques et à l'inspection de suivre les utilisateurs et les charges de travail où qu'ils se trouvent.

Dans la pratique, de nombreuses organisations utilisent un mélange des deux : Le VPN pour les applications existantes et les besoins d'accès au réseau complet, et le ZTNA pour les environnements récents basés sur le cloud, pour lesquels l'évolutivité et le contrôle granulaire sont des priorités.

ZTNA vs contrôle d'accès au réseau (NAC)

ZTNA et NAC gèrent tous deux l'accès à vos systèmes, mais ils diffèrent considérablement dans la manière et le moment où ils appliquent le contrôle.

Le NAC vérifie les appareils lors de leur première connexion au réseau, souvent à l'aide d'agents ou de matériel local. Une fois que l'appareil a passé le contrôle, il bénéficie généralement d'un accès étendu. Bien que le NAC puisse tenter de surveiller ou de restreindre le comportement de l'appareil après l'octroi de l'accès initial, ce contrôle continu est souvent limité. Cela peut s'avérer risqué si l'appareil ou l'utilisateur est compromis après la vérification initiale.

Le NAC est également plus difficile à mettre en place et à faire évoluer, en particulier dans les bureaux distants ou les environnements cloud, car le NAC dépend souvent du matériel ou des logiciels liés à des réseaux spécifiques, ce qui rend difficile l'application cohérente des politiques dans les sites disparates ou dans les environnements cloud.

Le ZTNA, quant à lui, se concentre sur des applications individuelles plutôt que sur l'ensemble du réseau. L'accès est basé sur l'identité de l'utilisateur et sur la confiance accordée à son appareil. Il est plus précis et plus facile à gérer sur le cloud.

Les avantages de la mise en œuvre du ZTNA

Lorsqu'il est intégré dans une stratégie plus générale de mise en œuvre du Zero trust, le ZTNA favorise plusieurs des sept piliers de la sécurité Zero trust, ce qui permet de bénéficier des avantages suivants :

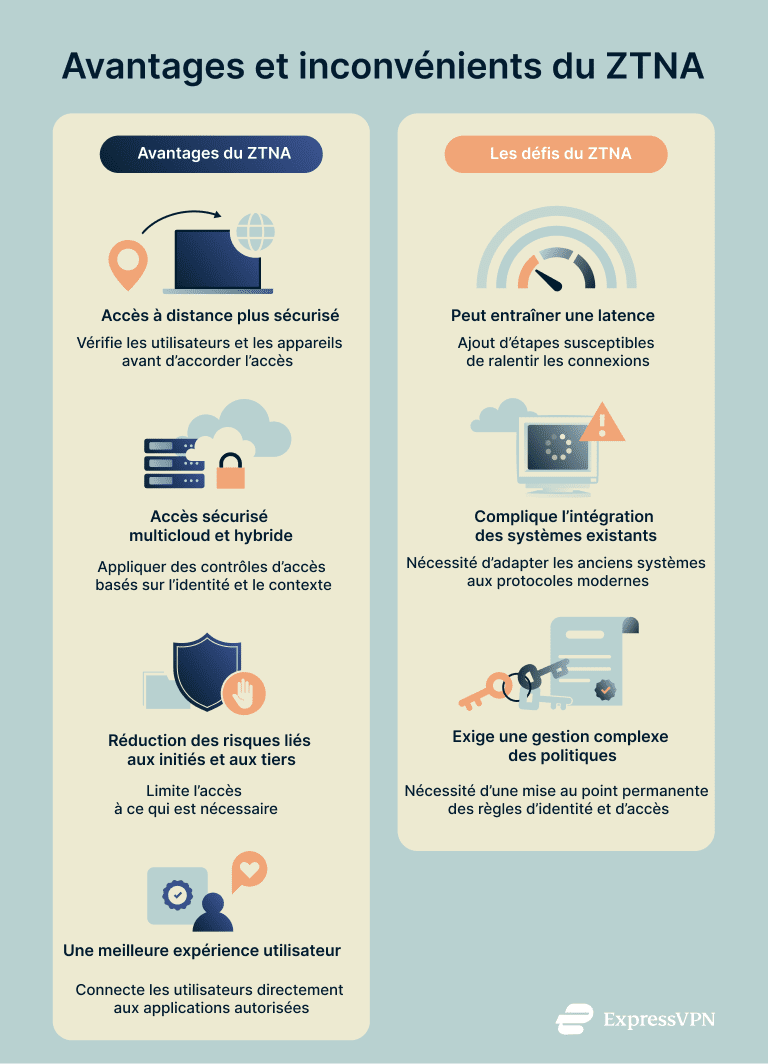

Sécurité renforcée de l'accès à distance

Le ZTNA sécurise l'accès à distance en vérifiant l'identité de l'utilisateur et l'état de l'appareil avant d'accorder l'accès. Plutôt que de faire confiance à un emplacement du réseau, le ZTNA évalue continuellement le risque de session en temps réel, réduisant ainsi le risque d'entrée non autorisée à partir de terminaux compromis ou non conformes.

Accès sécurisé aux environnements multicloud et hybrides

Le ZTNA fonctionne indépendamment de l'emplacement du réseau, ce qui le rend bien adapté aux environnements combinant services cloud, infrastructure sur site et personnel en télétravail. L'accès est régi par des politiques dynamiques liées à l'identité de l'utilisateur, à l'état de l'appareil et au contexte, ce qui permet une application homogène dans les divers environnements.

Réduction des risques liés aux tiers et aux initiés

Le ZTNA applique le principe de l'accès du moindre privilège, garantissant ainsi que les utilisateurs (qu'il s'agisse de sous-traitants, de fournisseurs ou de membres du personnel interne) ne peuvent accéder qu'aux ressources spécifiques dont ils ont besoin. L'exposition potentielle liée à des comptes compromis ou à des employés malveillants est ainsi limitée, car chaque utilisateur voit et peut faire moins de choses au sein de l'environnement.

Amélioration de l'expérience utilisateur et de la performance des applications

Le ZTNA connecte les utilisateurs directement aux applications qu'ils sont autorisés à utiliser, ce qui simplifie l'accès et réduit la latence. Les politiques de sécurité sont appliquées au plus près de l'emplacement de l'utilisateur, ce qui améliore la réactivité et évite la latence liée à l'acheminement du trafic via une infrastructure centralisée.

Défis et limites du ZTNA

Bien que le ZTNA offre des avantages considérables en matière de sécurité, les organisations peuvent être confrontées à certains défis lors de l'adoption et de la gestion de ces solutions.

Problèmes de performance et de latence

Les contrôles de sécurité et l'application des politiques de ZTNA peuvent parfois entraîner une certaine latence, en particulier si la solution achemine le trafic via des passerelles basées sur le cloud ou si elle utilise plusieurs étapes de vérification. Pour garantir une expérience utilisateur fluide, il faut une architecture de réseau et une optimisation minutieuses afin d'équilibrer la sécurité et les performances.

Intégration avec les systèmes existants

L'intégration du ZTNA dans l'infrastructure existante peut s'avérer complexe. Les applications et systèmes plus anciens peuvent ne pas prendre en charge l'authentification moderne ou nécessiter une adaptation supplémentaire, ce qui rend le déploiement complet du ZTNA plus difficile dans les environnements dotés de piles technologiques disparates ou obsolètes.

Identité et complexité des politiques

Le ZTNA s'appuie fortement sur la vérification détaillée de l'identité et l'application dynamique des politiques. La création, la gestion et la mise à jour continue de politiques d'accès granulaires peuvent nécessiter des ressources importantes et requièrent une administration compétente pour éviter les lacunes ou les accès trop restrictifs.

Cas d'utilisation de l'accès au réseau Zero trust

Voici quelques-unes des raisons les plus courantes pour lesquelles les entreprises actuelles adoptent le ZTNA.

- Sécuriser l'accès pour les collaborateurs à distance et hybrides : Le ZTNA est idéal pour les environnements distants et hybrides, car il applique des politiques d'accès basées sur l'identité de l'utilisateur, la sécurité de l'appareil et le contexte, garantissant une protection homogène quel que soit l'endroit d'où les utilisateurs se connectent ou l'emplacement des ressources.

- Intégration des fusions et acquisitions et collaboration avec les partenaires : Le ZTNA accélère l'intégration informatique après une fusion et la collaboration avec les partenaires en fournissant un accès sécurisé, facile et instantané aux applications internes sans exposer l'ensemble du réseau.

- Conformité réglementaire et préparation à l'audit : Les contrôles d'accès granulaires et la journalisation centralisée aident les organisations à respecter les règles de conformité et facilitent les audits en indiquant qui a accédé à quoi, quand et d'où. Le ZTNA fonctionne sans problème avec les outils de protection des données basés sur le cloud pour appliquer directement ces règles, ce qui permet à vos systèmes de rester conformes sur différents sites sans imposer de charge de travail supplémentaire aux équipes informatiques.

Comment choisir une solution de ZTNA

Le choix de la bonne solution ZTNA est essentiel pour une mise en œuvre réussie de la sécurité zéro confiance. Il s'agit de trouver un équilibre entre les besoins de sécurité, la complexité du déploiement et la facilité d'utilisation, tout en veillant à ce que la solution corresponde à l'environnement et aux objectifs de votre organisation.

Critères d'évaluation des fournisseurs de ZTNA

Lors de l'évaluation des fournisseurs de ZTNA, il convient de prendre en compte les facteurs suivants.

- Solutions de déploiement souples : Recherchez une solution qui fonctionne dans toutes les parties de votre infrastructure, que ce soit sur le cloud, sur site ou les deux. Elle doit être capable de gérer différents types de trafic réseau et de s'adapter à la croissance de votre organisation.

- Compatibilité avec les appareils : Certaines plateformes exigent que le logiciel soit installé sur tous les appareils des utilisateurs, ce qui peut poser un problème si vous travaillez avec des sous-traitants, des partenaires ou des employés qui utilisent des appareils personnels ou non gérés. Si c'est le cas, assurez-vous que la plateforme prend en charge l'accès par navigateur ou sans agent.

- Prise en charge des applications et services clés : Vérifiez que la solution prend en charge toutes les applications et tous les outils utilisés par votre équipe, tels que les applications web internes, les outils de bureau à distance ou les systèmes de partage de fichiers. Une assistance insuffisante peut freiner l'adoption du système et entraîner le recours à des solutions de contournement qui compromettent la sécurité.

- Visibilité et connexion : Une bonne solution devrait permettre de conserver des enregistrements détaillés sur les personnes qui ont accédé à quoi, quand et d'où. Cela facilite le contrôle, les audits et les enquêtes, et est essentiel pour répondre aux obligations de conformité.

- Évolutivité et performance : La plateforme doit offrir un accès rapide et fiable aux applications, quel que soit l'endroit où se trouvent les utilisateurs ou l'évolution de l'équipe. Évitez les solutions qui ralentissent au fil du temps ou qui peinent à servir les utilisateurs dans différentes zones géographiques.

- Niveau de sécurité : Ne vous contentez pas d'un simple contrôle d'accès. Une solution ZTNA efficace doit également restreindre ce que les utilisateurs peuvent voir et faire en fonction de leur rôle et vérifier en permanence si l'accès doit toujours être autorisé. C'est un plus si la solution est compatible avec les autres outils de sécurité que vous utilisez déjà pour protéger vos données et surveiller le comportement des utilisateurs.

Mises en garde à prendre en compte concernant les plateformes ZTNA

Il faut se méfier des plateformes ZTNA qui :

- Reposent trop sur l'emplacement du réseau : Accorder ou refuser l'accès principalement sur la base des adresses IP, des segments de réseau ou de l'emplacement physique signifie que la solution n'est pas vraiment Zero trust. L'accès doit plutôt dépendre de l'identité, de l'état de l'appareil et du contexte.

- Ne prennent en charge qu'une partie des protocoles ou des applications : Si une plateforme ne protège que les applications basées sur un navigateur et ne peut pas gérer les systèmes ou protocoles existants tels que Secure Shell (SSH) ou Remote Desktop Protocol (RDP) sans passer par des solutions de contournement complexes, elle risque de ne pas répondre à vos besoins.

- Ne suivent pas les sessions ou ne vérifient pas de manière continue le niveau de confiance : Les solutions qui ne vérifient l'identité qu'au début de la session et n'évaluent pas les risques en permanence peuvent laisser des failles de sécurité que les attaquants pourraient exploiter.

- Nécessitent une installation complète du logiciel sur chaque appareil : Les plateformes qui nécessitent un logiciel sur tous les terminaux peuvent ne pas bien prendre en charge les appareils non gérés ou personnels, ce qui limite la flexibilité pour les tiers ou les collaborateurs travaillant à distance.

- Gèrent manuellement les politiques : Si la définition et la mise à jour des politiques d'accès sont difficiles, prennent du temps ou nécessitent un codage personnalisé, le système risque d'être difficile à gérer au fur et à mesure de son évolution.

- Fournissent peu d'enregistrements et de rapports : Sans journaux détaillés et sans visibilité, l'audit, la conformité et la réponse aux incidents seront difficiles.

- Créent une dépendance vis-à-vis d'un fournisseur : Les plateformes qui ne s'intègrent pas facilement à vos systèmes d'identité existants, à vos outils de terminaux ou à vos flux de travail de protection des données peuvent limiter la flexibilité et augmenter les coûts.

FAQ : Questions courantes sur l'accès réseau Zero trust

Comment le ZTNA prend-il en charge une architecture de Zero trust ?

L'accès réseau Zero trust (ZTNA) applique les principes de la confiance zéro en vérifiant en permanence l'identité de l'utilisateur, l'état de l'appareil et le contexte avant d'accorder l'accès. De plus, il n'accorde l'accès qu'à des applications spécifiques et non à l'ensemble du réseau. Cela permet de réduire les hypothèses de confiance, de limiter les déplacements latéraux et de mettre en œuvre l'accès du moindre privilège, qui sont des piliers essentiels de la sécurité zéro confiance.

Le ZTNA nécessite-t-il un agent sur chaque appareil ?

Certaines solutions d'accès réseau Zero trust (ZTNA) nécessitent l'installation d'un agent ou d'un client sur chaque appareil pour appliquer les politiques de sécurité et vérifier le statut de l'appareil, tandis que d'autres proposent des solutions sans agent utilisant des contrôles au niveau du réseau ou un accès basé sur un navigateur. La nécessité d'un agent dépend du fournisseur et du modèle de déploiement. Il est essentiel de comprendre ces différences lors du choix d'une solution ZTNA.

Le ZTNA remplace-t-il un VPN ?

Tout dépend du type de réseau privé virtuel (VPN). Depuis des années, les VPN d'entreprise sont un moyen fiable de donner aux personnes travaillant à distance un accès sécurisé aux systèmes de l'entreprise, et ils sont encore largement utilisés. L'inconvénient est que la plupart des VPN ouvrent un large tunnel dans le réseau, ce qui peut impliquer un risque accru si un appareil ou un compte est compromis.

L'accès réseau Zero trust (ZTNA) suit une voie différente : il vérifie les utilisateurs, les appareils et le contexte en permanence, et ne permet aux personnes d'accéder qu'aux applications ou aux ressources spécifiques dont elles ont besoin. Ce style du « moindre privilège » fait du ZTNA une étape efficace pour un accès à distance plus strict et plus souple, fonctionnant souvent en parallèle avec les VPN plutôt qu'en remplacement de ceux-ci.

Cela dit, le ZTNA ne doit pas être confondu avec des VPN grand public comme ExpressVPN. L'utilisation des VPN d'entreprise et les ZTNA se chevauche souvent dans le cadre professionnel, mais les VPN grand public jouent un rôle complètement différent, en protégeant la confidentialité, en masquant les adresses IP et en sécurisant la navigation sur les réseaux Wi-Fi publics.

Prenez les premières mesures pour assurer votre sécurité en ligne. Essayez ExpressVPN sans courir le moindre risque.

Obtenez ExpressVPN