Tudo sobre o Acesso à Rede Zero Trust (ZTNA)

Com a evolução do trabalho remoto, dos serviços em nuvem e das ameaças cibernéticas, os modelos tradicionais de segurança de rede já não são suficientes. O Acesso à Rede Zero Trust (ZTNA) surge como uma nova abordagem para proteger ambientes digitais, projetada para enfrentar os desafios de um cenário sem perímetro definido.

Este guia explica o que é o ZTNA, como ele funciona e por que está se tornando um pilar das estratégias de segurança modernas.

Nota: a ExpressVPN é uma ferramenta de privacidade voltada ao consumidor, com um propósito diferente de uma arquitetura corporativa como o modelo de zero trust. Abordamos este tema para ajudar você a compreender seu papel no ecossistema mais amplo da cibersegurança.

O que é uma rede zero trust?

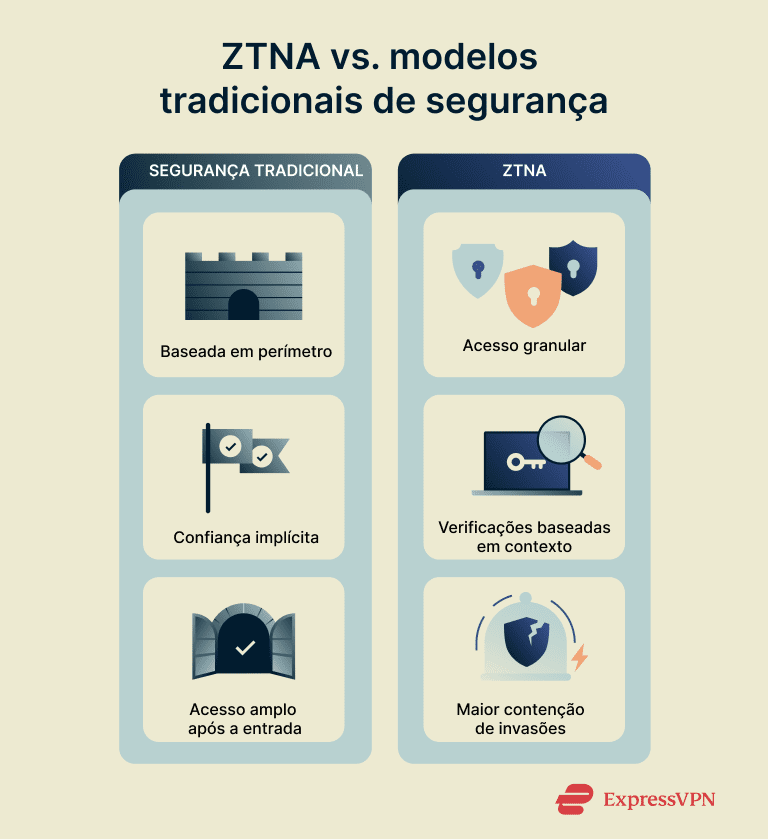

Uma rede zero trust é uma abordagem moderna de cibersegurança baseada no princípio de "nunca confiar, sempre verificar”. Para entender por que ela é considerada inovadora, vale compará-la aos modelos tradicionais de segurança.

Os modelos tradicionais geralmente dependem de um perímetro de rede bem definido. Uma vez que usuários ou dispositivos estão dentro desse perímetro, eles passam a ser confiáveis por padrão e recebem acesso amplo aos recursos da rede.

Em contraste, uma rede zero trust parte do princípio de que nunca se deve confiar automaticamente em nenhum usuário ou dispositivo, esteja ele dentro ou fora do perímetro. Cada solicitação de acesso é verificada de forma rigorosa, com base em fatores como identidade, postura de segurança do dispositivo, localização e outros contextos. Mesmo após a autenticação bem-sucedida, o usuário recebe apenas o nível mínimo de acesso necessário para executar suas tarefas. Essa abordagem reduz significativamente os riscos em caso de credenciais comprometidas ou dispositivos invadidos.

O ZTNA é um componente fundamental da arquitetura zero trust mais ampla, que orienta as estratégias modernas de segurança.

Por que o zero trust é importante na cibersegurança atual

Os modelos tradicionais baseados em perímetro, como o controle de acesso à rede (NAC), foram criados em uma época em que usuários e aplicações estavam concentrados dentro de uma rede corporativa controlada. Hoje, no entanto, usuários, dispositivos e cargas de trabalho estão distribuídos entre ambientes de nuvem, locais remotos e redes de terceiros. Por isso, depender de um limite de rede central já não garante proteção eficaz.

Além disso, o fato desses modelos confiarem automaticamente em tudo que está dentro da rede amplia a superfície de ataque, tornando o ambiente vulnerável a credenciais comprometidas e ameaças internas. À medida que os ataques se tornam mais sofisticados e as infraestruturas mais fragmentadas, as organizações precisam de um modelo que não dependa da confiança baseada apenas em localização ou acesso prévio.

A segurança zero trust resolve diretamente essas limitações. Em vez de presumir que tudo dentro da rede é seguro, ela verifica cada conexão individualmente, tornando-se muito mais adequada para ambientes modernos, sem perímetro definido, onde usuários, dispositivos e aplicações não estão mais confinados a uma única rede segura.

Como o ZTNA funciona: componentes e fluxo

O modelo de ZTNA depende de uma combinação de princípios arquiteturais e componentes integrados para oferecer acesso seguro às aplicações baseado em políticas.

Princípios fundamentais do ZTNA

O ZTNA se baseia em três princípios centrais:

- Nunca confiar, sempre verificar: nenhum usuário, dispositivo ou localização de rede é confiável por padrão. Cada solicitação de acesso é avaliada dinamicamente, considerando identidade, postura de segurança do dispositivo, localização e outros sinais de contexto.

- Princípio do menor privilégio: os usuários recebem acesso apenas às aplicações ou recursos estritamente necessários para desempenhar suas funções.

- Verificação contínua: a confiança não é permanente. As soluções de ZTNA monitoram continuamente as sessões e reavaliam as condições de acesso. Se o nível de risco mudar, o acesso pode ser revogado em tempo real.

Componentes de uma solução ZTNA

Uma implementação completa de ZTNA inclui geralmente os seguintes componentes trabalhando juntos:

- Provedor de identidade: o ZTNA se integra a sistemas corporativos de gerenciamento de identidade e acesso, como Azure AD ou Okta, para autenticar usuários. Isso garante que o acesso esteja vinculado a identidades verificadas e permite controles como autenticação multifator (MFA), biometria e autorização baseada em funções.

- Avaliação da postura de segurança do dispositivo: antes de liberar o acesso, o ZTNA verifica o nível de segurança do dispositivo conectado. Isso pode incluir versão do sistema operacional, nível de patch, presença de endpoint protection e outros indicadores de risco. Dispositivos fora de conformidade podem ter o acesso negado ou limitado.

- Pontos de decisão e aplicação de políticas: incluem o mecanismo que avalia solicitações de acesso com base em identidade, dispositivo e contexto e o ponto que aplica essas decisões em tempo real. Juntos, eles determinam se e como um usuário pode acessar determinados recursos.

- Microsegmentação e acesso a aplicações via proxy: o ZTNA concede aos usuários acesso apenas às aplicações específicas necessárias e mantém essas aplicações ocultas da internet e de usuários não autorizados, reduzindo a superfície de ataque. Isso é feito por meio de conexões apenas de saída e de uma segmentação rigorosa no nível da aplicação. Essa abordagem reforça estratégias de proteção de dados baseadas em zero trust, ao limitar a exposição e controlar de forma precisa o acesso a recursos sensíveis.

- Monitoramento contínuo e telemetria: as soluções de ZTNA acompanham sessões ativas para identificar comportamentos suspeitos, comprometimento de dispositivos ou violações de política. Se o risco aumentar, o acesso pode ser ajustado ou interrompido imediatamente. Esses dados também podem ser enviados para ferramentas como Gerenciamento de Eventos e Informações de Segurança (SIEM) ou Detecção e Resposta Estendida (XDR) para análise avançada.

Em conjunto, esses componentes formam um ciclo contínuo de controle: autenticar, avaliar, conectar, monitorar e reavaliar, garantindo que o acesso seja dinâmico e alinhado ao risco em tempo real.

ZTNA dentro da arquitetura SASE

O ZTNA costuma ser implementado como um componente essencial dentro de uma arquitetura mais ampla chamada SASE (Secure Access Service Edge). O SASE combina recursos de rede e segurança em uma única solução, pensada para o cenário atual de trabalho: remoto, com múltiplos dispositivos e forte uso de aplicações na nuvem.

Como o ZTNA se encaixa no SASE

O SASE é uma arquitetura nativa em nuvem que integra diversas funções de rede e segurança em um serviço unificado, incluindo: redes de longa distância definidas por software (SD-WAN), secure web gateways (SWG), cloud access security brokers (CASB), Firewall-as-a-Service (FWaaS) e ZTNA.

Dentro desse ecossistema, o ZTNA é responsável pelo controle de acesso seguro, garantindo que apenas usuários e dispositivos autenticados e autorizados possam acessar aplicações ou recursos específicos. Enquanto isso, os demais componentes do SASE cuidam de funções complementares, como proteção do tráfego web, filtragem de conteúdo e aplicação de políticas de segurança ao nível mais amplo.

ZTNA vs. VPNs corporativas

As redes privadas virtuais corporativas (VPNs) (diferentes das VPNs de consumo, como a ExpressVPN) são um padrão consolidado há décadas. Elas são relativamente simples de implementar, amplamente compatíveis com diferentes dispositivos e familiares para a maioria dos funcionários. Além disso, costumam ser uma opção com bom custo-benefício para organizações pequenas e continuam sendo adequadas em cenários que exigem acesso amplo à rede, como equipes de TI gerenciando infraestrutura ou funcionários lidando com sistemas legados que não são facilmente segmentados.

Por outro lado, as VPNs corporativas direcionam o tráfego por gateways centralizados, o que pode gerar latência, especialmente ao acessar aplicações em nuvem ou modelos SaaS fora da rede corporativa. Também é comum que, após a autenticação, o usuário receba acesso amplo à rede, o que aumenta os riscos caso credenciais ou dispositivos sejam comprometidos. Algumas organizações tentam mitigar esses riscos com práticas como listas de permissões de IP (IP whitelisting) ou segmentação de rede, mas essas soluções podem ser difíceis de escalar.

O ZTNA adota uma abordagem diferente para o acesso remoto. Em vez de conectar o usuário à rede inteira, ele o conecta diretamente a aplicações específicas por meio de brokers de acesso na nuvem ou locais. Isso melhora o desempenho no acesso a recursos distribuídos e oferece controle mais granular, com políticas baseadas na identidade do usuário e na postura de segurança do dispositivo. Além disso, soluções de ZTNA tendem a ser mais escaláveis, já que modelos baseados em nuvem permitem que políticas e inspeções acompanhem usuários e cargas de trabalho onde quer que estejam.

Na prática, muitas organizações adotam um modelo híbrido: usam VPNs para aplicações legadas e necessidades de acesso completo à rede e ZTNA para ambientes modernos baseados em nuvem, onde escalabilidade e controle granular são essenciais.

ZTNA vs. controle de acesso à rede (NAC)

O ZTNA e o NAC têm o objetivo de controlar o acesso aos sistemas, mas diferem bastante na forma e no momento em que aplicam esse controle.

O NAC verifica os dispositivos no momento em que se conectam à rede, geralmente por meio de agentes ou hardware local. Uma vez aprovados, esses dispositivos costumam receber acesso amplo. Embora o NAC possa tentar monitorar ou restringir o comportamento posteriormente, esse controle contínuo costuma ser limitado, o que pode ser arriscado caso o dispositivo ou o usuário seja comprometido posteriormente.

Além disso, o NAC é mais difícil de implementar e escalar, especialmente em escritórios remotos ou na nuvem, já que depende frequentemente de hardware ou software atrelado a redes específicas. Isso dificulta a aplicação consistente de políticas em diferentes locais ou em ambientes baseados em nuvem.

Já o ZTNA foca em aplicações individuais em vez de toda a rede. O acesso é baseado na identidade do usuário e na confiabilidade do dispositivo. Essa abordagem é mais precisa e mais fácil de gerenciar em ambientes de nuvem.

Benefícios da implementação do ZTNA

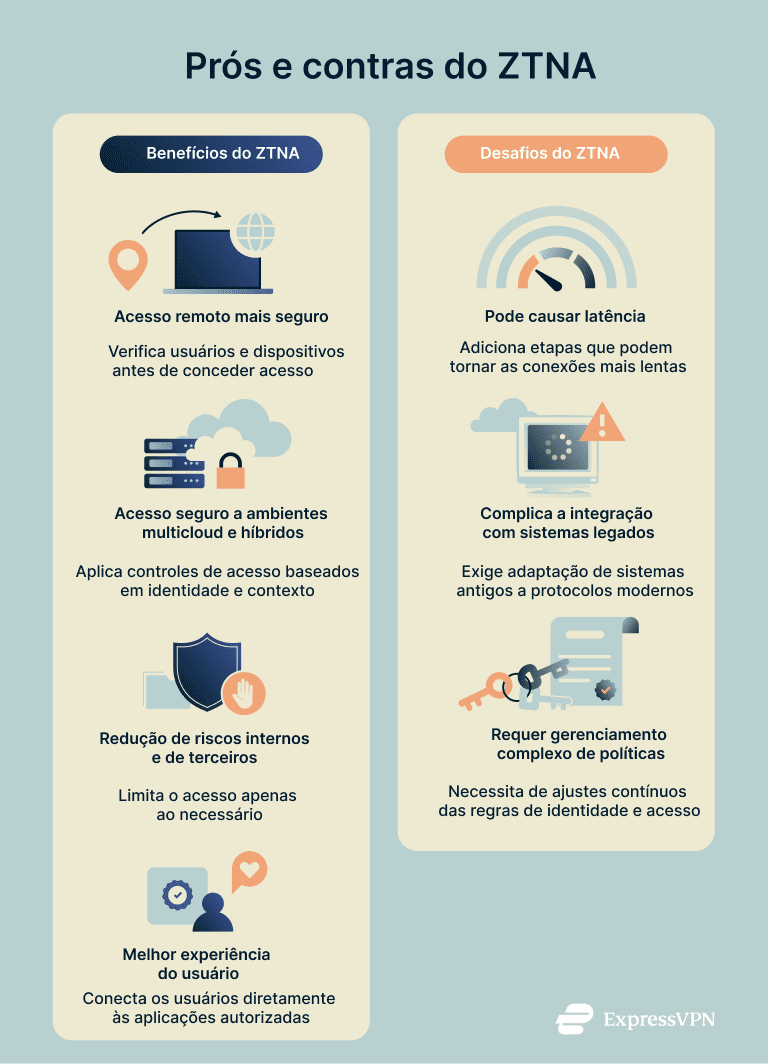

Quando integrado a uma estratégia mais ampla de zero trust o ZTNA contribui para diversos pilares desse modelo, trazendo benefícios como:

Maior segurança no acesso remoto

O ZTNA protege o acesso remoto ao verificar tanto a identidade do usuário quanto a postura de segurança do dispositivo antes de liberar qualquer acesso. Em vez de confiar na localização da rede, ele avalia continuamente o risco das sessões em tempo real, reduzindo significativamente as chances de acessos não autorizados a partir de dispositivos comprometidos ou fora de conformidade.

Acesso seguro a ambientes multicloud e híbridos

O ZTNA funciona independentemente da localização da rede, o que o torna ideal para ambientes que combinam serviços em nuvem, infraestrutura local e equipes remotas. O acesso é controlado por políticas dinâmicas baseadas na identidade do usuário, na postura de segurança do dispositivo e no contexto, garantindo aplicação consistente em diferentes ambientes.

Redução de riscos internos e de terceiros

O ZTNA aplica o princípio do menor privilégio, garantindo que usuários (incluindo fornecedores, parceiros ou colaboradores internos) acessem apenas os recursos necessários para suas funções. Isso reduz significativamente a exposição em casos de contas comprometidas ou ameaças internas, limitando o que cada usuário pode visualizar ou executar no ambiente.

Melhor experiência do usuário e desempenho das aplicações

O ZTNA conecta os usuários diretamente às aplicações autorizadas, tornando o acesso mais ágil e reduzindo a latência. As políticas de segurança são aplicadas mais próximas da localização do usuário, melhorando a resposta e evitando os atrasos comuns ao rotear todo o tráfego por uma infraestrutura centralizada.

Desafios e limitações do ZTNA

Apesar dos benefícios, a adoção do ZTNA também traz alguns desafios que as organizações precisam considerar:

Desempenho e latência

As verificações de segurança e a aplicação de políticas podem introduzir algum nível de latência, especialmente quando o tráfego passa por gateways em nuvem ou envolve múltiplas etapas de verificação. Para manter uma boa experiência do usuário, é essencial otimizar a arquitetura de rede e equilibrar segurança e desempenho.

Integração com sistemas legados

A integração do ZTNA com infraestruturas legadas pode ser complexa. Os sistemas legados muitas vezes não suportam métodos modernos de autenticação ou exigem adaptações adicionais, o que dificulta a implementação completa do ZTNA em ambientes com tecnologias diversas ou desatualizadas.

Complexidade de identidade e políticas

O ZTNA depende fortemente de verificação detalhada de identidade e de aplicação de políticas dinâmicas. Criar, gerenciar e atualizar continuamente regras de acesso granulares pode exigir bastante esforço e conhecimento especializado, sendo fundamental uma boa administração para evitar falhas ou restrições excessivas.

Casos de uso do ZTNA

Veja alguns dos principais motivos pelos quais organizações modernas adotam o ZTNA:

- Segurança para equipes remotas e híbridas: o ZTNA é ideal para ambientes remotos e híbridos porque aplica políticas de acesso com base na identidade do usuário, na segurança do dispositivo e no contexto. Isso garante proteção consistente, independentemente de onde o usuário esteja ou de onde os recursos estejam hospedados.

- Integração em fusões e aquisições e colaboração com parceiros: o ZTNA acelera a integração de TI após fusões e aquisições, além de facilitar a colaboração com parceiros, oferecendo acesso seguro, simples e imediato a aplicações internas, sem expor toda a rede.

- Conformidade regulatória e preparação para auditorias: controles granulares de acesso e registros centralizados ajudam as empresas a atender requisitos regulatórios e facilitam auditorias, mostrando quem acessou o quê, quando e de onde. O ZTNA também se integra facilmente a ferramentas de proteção de dados em nuvem, permitindo aplicar essas políticas de forma consistente em diferentes ambientes.

Como escolher uma solução de ZTNA

Escolher a solução de ZTNA certa é fundamental para implementar com sucesso uma estratégia de zero trust. É preciso equilibrar segurança, complexidade de implantação e usabilidade, garantindo que a solução esteja alinhada aos objetivos da organização.

Critérios para avaliar fornecedores de ZTNA

Ao analisar fornecedores de ZTNA, leve em consideração os seguintes pontos:

- Opções flexíveis de implantação: a solução deve funcionar em toda a sua infraestrutura, seja na nuvem, localmente ou em ambientes híbridos. Também precisa lidar com diferentes tipos de tráfego e acompanhar o crescimento da organização.

- Compatibilidade com dispositivos: algumas plataformas exigem instalação de software em todos os dispositivos, o que pode ser um problema em cenários com terceiros, parceiros ou dispositivos pessoais. Nesse caso, prefira soluções que ofereçam acesso via navegador ou sem agente.

- Suporte a aplicações e serviços essenciais: verifique se a solução é compatível com todas as ferramentas usadas pela sua equipe, como aplicações internas, acesso remoto ou sistemas de compartilhamento de arquivos. Um suporte limitado pode desacelerar a adoção e levar à criação de soluções alternativas que comprometem a segurança.

- Visibilidade e logging: uma boa solução deve manter registros detalhados de acessos. Isso é essencial para monitoramento, auditoria, investigação de incidentes e conformidade regulatória.

- Escalabilidade e desempenho: a plataforma deve oferecer acesso rápido e estável às aplicações, independentemente da localização dos usuários ou do crescimento da empresa. Evite soluções que perdem desempenho com o tempo ou têm dificuldades em servir usuários em diferentes regiões.

- Profundidade de segurança: vá além do controle de acesso básico. Uma solução robusta de ZTNA deve limitar o que cada usuário pode ver e fazer, com base em sua função, e reavaliar continuamente as permissões. Como diferencial, é importante que a solução se integre a outras ferramentas de segurança já utilizadas pela sua organização, ajudando a proteger dados e monitorar o comportamento dos usuários.

Sinais de alerta em plataformas de ZTNA

Fique atento a soluções de ZTNA que apresentem os seguintes problemas:

- Dependência excessiva da localização da rede: se o acesso é liberado ou negado principalmente com base em IP, segmento de rede ou localização física, a solução não segue de fato o modelo zero trust. O ideal é que o acesso seja baseado em identidade, segurança do dispositivo e contexto.

- Suporte limitado a protocolos ou aplicações: as plataformas que protegem apenas aplicações via navegador e não oferecem suporte adequado a sistemas legados ou protocolos como Secure Shell (SSH) ou Remote Desktop Protocol (RDP), sem soluções complexas, podem não atender às necessidades do ambiente.

- Falta de monitoramento de sessão ou verificação contínua: as soluções que validam a identidade apenas no início da sessão, sem reavaliar riscos continuamente, podem deixar brechas exploráveis por atacantes.

- Exigência de instalação de software em todos os dispositivos: as plataformas que dependem de agentes em todos os endpoints podem ter dificuldade em suportar dispositivos não gerenciados ou pessoais, reduzindo a flexibilidade para terceiros e equipes remotas.

- Gestão manual de políticas: se a atualização de políticas de acesso é complexa, demorada ou exige customização com código, a solução pode se tornar difícil de escalar.

- Logging e relatórios limitados: sem logs detalhados e boa visibilidade, tarefas como auditoria, conformidade e resposta a incidentes serão um desafio.

- Dependência excessiva de um único fornecedor (vendor lock-in): soluções que não se integram bem com sistemas de identidade, ferramentas de endpoint ou fluxos de proteção de dados já existentes podem limitar a flexibilidade e aumentar custos no longo prazo.

Perguntas frequentes (FAQ) sobre o ZTNA

Como o ZTNA dá suporte a uma arquitetura de zero trust?

O ZTNA aplica os princípios de zero trust ou confiança zero ao verificar continuamente a identidade do usuário, a segurança do dispositivo e o contexto antes de liberar qualquer acesso. Além disso, ele libera acesso apenas a aplicações específicas, e não à rede inteira. Isso reduz pressupostos de confiança, limita movimentação lateral e reforça o princípio do menor privilégio, pilares fundamentais da segurança zero trust.

O ZTNA exige um agente em todos os dispositivos?

Depende da solução. Algumas plataformas de ZTNA exigem a instalação de um agente (cliente) em cada dispositivo para aplicar políticas de segurança e verificar a postura do dispositivo. Outras oferecem opções sem agente, usando controles ao nível de rede ou acesso via navegador. A necessidade de agente varia conforme o fornecedor e o modelo de implantação. É importante entender essa diferença na hora de escolher a solução.

O ZTNA vai substituir as VPN?

Depende do tipo de rede privada virtual (VPN). As VPNs corporativas têm sido, há anos, uma forma confiável de oferecer aos colaboradores remotos acesso seguro aos sistemas da empresa e continuam sendo amplamente utilizadas. O ponto de atenção é que a maioria das VPNs cria um túnel amplo para dentro da rede, o que pode aumentar os riscos caso um dispositivo ou conta seja comprometido.

O acesso à rede zero trust (ZTNA), por sua vez, segue uma abordagem diferente: ele verifica continuamente usuários, dispositivos e contexto, permitindo acesso apenas às aplicações ou recursos específicos necessários. Esse modelo de "menor privilégio” torna o ZTNA uma evolução natural para um acesso remoto mais seguro e flexível, muitas vezes atuando em conjunto com VPNs, em vez de substituí-las completamente.

Dito isso, é importante não confundir o ZTNA com VPNs voltadas ao consumidor, como a ExpressVPN. Enquanto as VPNs corporativas e o ZTNA frequentemente se sobrepõem em ambientes empresariais, as VPNs de consumo têm um propósito distinto: proteger a privacidade, ocultar o endereço IP e aumentar a segurança da navegação, especialmente em redes Wi-Fi públicas.

Dê o primeiro passo para se proteger online. Experimente a ExpressVPN sem riscos.

Obtenha ExpressVPN